Sicherheitsmanagement

Bei Cloudera hat der Schutz Ihrer Daten oberste Priorität. Wir nutzen branchenführende Maßnahmen und umfassende Protokolle, um eine sichere Umgebung zum Schutz Ihrer Daten bereitzustellen.

Interne Audits

Cloudera führt interne Audits durch, um unsere Umgebung kontinuierlich zu überwachen, Unstimmigkeiten zu erkennen und Richtlinienstandards sicherzustellen.

Penetrationstests

Cloudera führt interne und mit Drittanbietern externe Penetrationstests durch, um Angriffe zu simulieren, Sicherheitslücken aufzudecken und die Sicherheit zu erhöhen. Fordern Sie hier unsere neuesten Pentest-Ergebnisse an.

Geschäftskontinuität

Unsere Richtlinie für Geschäftskontinuität beschreibt die Prozesse und die Planung für den Umgang mit Katastrophenfällen, um eine schnelle Reaktion und Hochverfügbarkeit unserer Produkte für Kunden sicherzustellen.

Reaktion auf Vorfälle

Cloudera verteidigt proaktiv gegen Bedrohungen durch die effektive Reaktion auf Vorfälle und erkennt verdächtige Aktivitäten und Sicherheitsvorfälle. Hier erfahren Sie mehr über unseren Incident-Management-Prozess.

Risikomanagement

Durch proaktives Risikomanagement schützt Cloudera seine Produkte und Kunden, indem es potenzielle Bedrohungen antizipiert, Ressourcen schützt und die Wahrscheinlichkeit negativer Folgen verringert.

Schwachstellenmanagement

Mit unserem Programm für das Schwachstellenmanagement können unsere Techniker, potenzielle Sicherheitslücken identifizieren, bewerten und beheben, um unsere Software und Systeme zu schützen.

Sicherheitsarchitektur und -engineering

Wir helfen unseren Teams durch sichere Entwicklungsprozesse, gute Entscheidungen zu treffen. Unsere Sicherheitsteams:

Entwickeln/warten Sicherheitstool-Stacks für alle Umgebungen

Führen Überprüfungen von Sicherheitsarchitekturen durch

Führen KI-Sicherheitsüberprüfungen durch

Bieten Unterstützung durch Beratung und bei der Entwicklung

Schwachstellenmanagement

Unser Framework des Secure Software Development Life Cycle (SSDLC) stellt sicher, dass Sicherheit in allen Phasen integriert wird, und es ermöglicht gezielte Scans und Analysen, die auf verschiedene Software-Aspekte zugeschnitten sind. Vor dem produktiven Einsatz durchlaufen alle unsere Produkte gründliche Sicherheitsanalysen und -tests.

Analyse der Softwarezusammensetzung

Die Analyse der Softwarezusammensetzung (Software Composition Analysis, SCA) ist ein automatisierter Prozess zur Bestimmung aller Komponenten, die zum Erstellen einer bestimmten Softwarekomponente verwendet wurden. Diese Zusammensetzung enthält eine Auflistung von Sicherheitslücken, die über die NIST National Vulnerability Database (NVD) bekannt gegeben wurden.

Cloudera nutzt die SCA-Automatisierung, um alle Abhängigkeiten zu bekannten Sicherheitslücken zu finden.

Static Application Security Testing

Durch das Static Application Security Testing (SAST) wird der Sicherheitszustand von Software verbessert, indem der Quellcode auf Sicherheitslücken, schlechte Verfahren, fehlende Testfälle oder etwa fest programmierte Secrets überprüft wird.

Alle Softwarekomponenten von Cloudera werden einer SAST-Analyse unterzogen. So stellen wir sicher, dass Sicherheitsmängel vor der Veröffentlichung aufgedeckt werden. Diese Erkenntnisse werden dann so früh wie möglich in den Planungsprozess der Version integriert, um sicherzustellen, dass die Entwicklungsteams genügend Zeit haben, um diese vor der Veröffentlichung zu beheben.

Dynamic Application Security Testing

Beim Dynamic Application Security Testing (DAST) werden Webanwendungen während der Laufzeit auf Sicherheitslücken analysiert. Die Automatisierung simuliert sowohl normale als auch böswillige Aktivitäten, die Benutzer beziehungsweise Hacker ausführen würden. Dies hilft bei der Erkennung von Schwachstellen, die in der Geschäftslogik vorhanden sind oder die sich über mehrere Komponenten erstrecken und erst nach der Implementierung zu einem Risiko werden.

Cloudera scannt jede Version vor der Produktivsetzung anhand automatisierter DAST-Tools.

Risikoanalyse

Cloudera führt Scans für jede Version unserer Produkte durch. Für sämtliche zuvor identifizierten Schwachstellen wird eine Risikoanalyse durchgeführt, um die folgenden Faktoren zu bestimmen:

1. Inhärentes Risiko

2. Mildernde Faktoren

3. Verwertbarkeit

4. Restrisiko

Wir wenden die CVSS-Scores des NVD an und führen unsere Analysen durch, um festzustellen, ob eine bestimmte CVE oder Schwachstelle in unserer Software ausgenutzt werden kann. Sobald das Restrisiko feststeht, wird die Arbeit an das Engineering-Team übergeben.

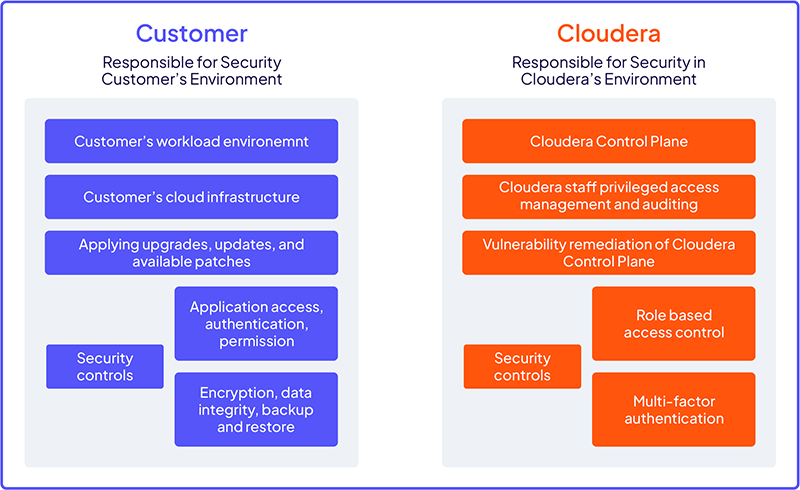

Sicherheit von Kundendaten

Cloudera stellt seinen Kunden das Fundament bereit, auf dem sie sichere und konforme Hybridumgebungen aufbauen können. Unsere Teams arbeiten kontinuierlich mit unseren Kunden zusammen, um die beste Sicherheitsarchitektur für deren spezifische Anforderungen bereitzustellen, von Multi-Cloud- bis On-Premises-Umgebungen.

Cloudera folgt einem Modell der geteilten Verantwortung, welches Kunden die vollständige Kontrolle über die Cloudera-Rechen- und -Speicherressourcen bietet, die in ihrem Workload-Konto ausgeführt werden. Mit Best-Practice-Sicherheitsfunktionen wie TLS everywhere können Kunden Cloudera in den restriktivsten Umgebungen einsetzen, sodass Sie Cloudera Ihre anspruchsvollsten Workloads anvertrauen können.

Umfassendes Schulungsprogramm zur Steigerung des Sicherheitsbewusstseins

Cloudera engagiert sich im Schulungsbereich für Sicherheit und Bewusstseinsschärfung, unter anderem durch:

Dynamische und interaktive Inhalte für alle Mitarbeitenden

Rollenbasierte Sicherheitsschulungen

Aktivitäten und Feierlichkeiten zum Security Awareness Month

Gamification und Preise

Moderne Phishing-Kampagnen/gezieltes erneutes Training und erneute Tests